(吉隆坡20日讯)卫生部说,MySejahtera应用程式用户接获一次性检验密码(OTP)的简讯通知和垃圾电邮,主要是因为应用程式编程接口(API)遭到滥用,但强调,数据库资料并没有泄漏。

卫生部今日发文告说,这是国家网络安全机构(NACSA)初步调查和采取必要行动的结果。

ADVERTISEMENT

文告解释,在MySejahtera网站,有一项“MySejahtera打卡登记”(Pendaftaran MySejahtera Check-In)的功能,适用于商店、建筑物、公共交通等,以获取和展示MySejahtera二维码。

“需要帮助?”功能也遭滥用

文告说,若要完成登记申请,申请者必须输入电邮地址或电话号码等资料,以获取一次性检验密码。

文告指出,初步调查结果如下:

1.MySejahtera打卡登记功能遭不负责任的人士滥用。有关人士随机使用电邮地址或电话号码进行登记。

若随机输入的电邮地址或电话号码属实,MySejahtera便会发出OTP给有关电邮或电话号码的拥有者,以确认登记。

2.MySejahtera网站的“需要帮助?”(Need Help?)功能也遭到滥用,以随机发出垃圾邮件。

MySJ已提升安全级别

文告指出,随着这些不负责任行为的发生,MySejahtera团队已进一步提升手机应用程式和网站的安全级别,以避免同样的事件再次发生。

“目前MySejahtera手机应用程式和网站是由卫生部和国家安全理事会共同管理。”

MySejahtera团队之前也保证,用户的个资没有外泄。

发验证OTP 用户被确诊

MySJ遭恶搞

MySejahtera早前向用户发送OTP简讯通知后,今日再有多名网民申诉,接获MySejahtera发出的“你确诊了”恶搞电邮和短讯。

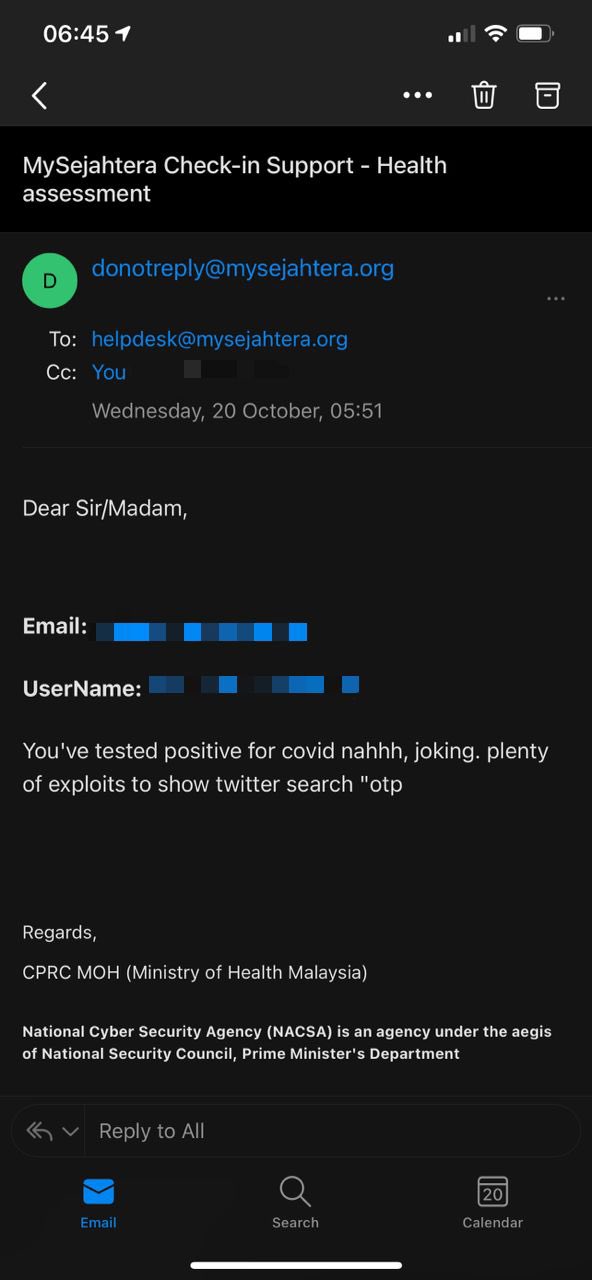

根据数名网民发布在社交媒体的截图显示,MySejahtera向用户发出的恶搞电邮和短讯写道“你的冠病检测呈阳性,开玩笑的,还有很多爆料可以展示。”

昨天,部分MySejahtera用户则收到了来自68088发出的OTP,以验证他们的手机号码。

网民促委专业者管理

MySejahtera团队今日在文告中证实,有不法之徒使用“恶意网页程式码”(Malicious Script)透过MySejahtera向用户的手机发送OTP,MySejahtera团队随即阻止了应用程式编程接口(API)端点,并采取了其他措施来提高安全性。

然而,正当MySejahtera处理完OTP的问题之际,今天却又发生MySejahtera发出的恶搞电邮和短讯事件,引发不少网民的不满。

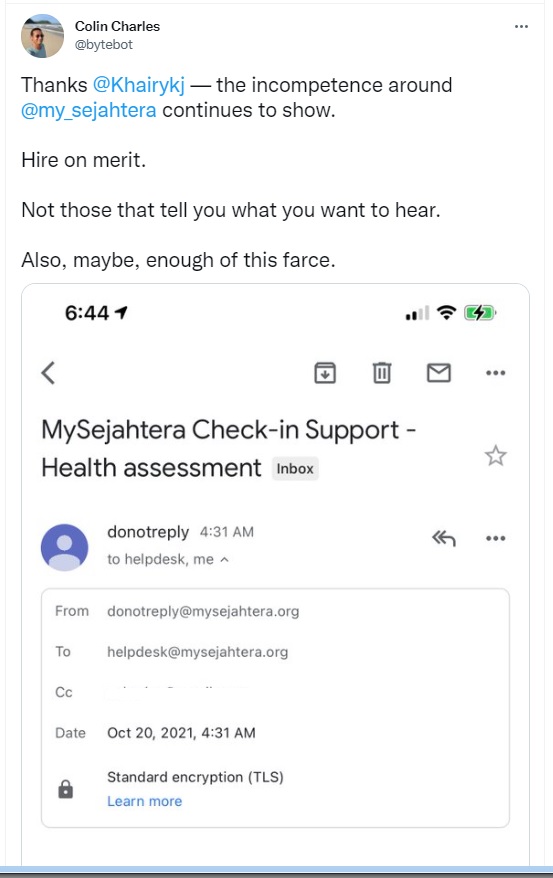

一名网民甚至在推特标签卫生部长凯里,要求聘请专业人士、而非那些只会“唯唯诺诺”的人士来管理MySejahtera。

可操控MySj发OTP代码流传

另外,医药网络媒体CodeBlue则揭露,科技论坛lowyat.net论坛上有网民分享了一个代码,该代码可用于短讯MySejahtera向用户发送OTP。

“去试试吧,反正URL是合法的,也可以使用‘邮差’(Postman)或其他工具,只要发送该表单数据,就可以运作,这些错误比实习生更糟糕,哈哈!”

用户担心MySJ帐号被骇

不少网民此前申诉,他们在周一凌晨至清晨时分接获注册MySejahtera帐号的OTP短讯通知,担心有人企图骇入他们的MySejahtera帐号。

“MySejahtera团队调查发现,针对营业场所的登记QR注册功能被一些‘恶意网页程式码’滥用,将OTP发送到随机电话号码;我们已阻止了API端点,并采取了其他措施来提高安全性。”

MySejahtera团队也向所有用户保证,这些“恶意网页程式码”并没有入侵用户数据,只是随机发送OTP至用户的电话号码。

“MySejahtera团队也向所有受到影响的用户道歉。”

ADVERTISEMENT

热门新闻

百格视频

ADVERTISEMENT